大半のアダルトサイト、特に無料「ビデオ」サイトは、安全なウェブ通信プロトコルであるHTTPSを採用していない。HTTPSは、アクセスしてきたユーザーを守るために、セキュリティ層を追加で設ける仕組みだ。

HTTPSと違って、基本的なプロトコルであるHTTPだと、ウェブブラウザーとウェブサーバーのあいだでやり取りされる通信は、ハッカーだろうと政府だろうと、詮索好きの隣人だろうと、誰でものぞき見できる。

Chaturbate、LiveJasmin、Bongacamsといった「ライブカメラ」サイトは、ほかのタイプのウェブページよりはHTTPSを採用しているところが多い。それに対し、(料金を払わずポルノビデオが見られる)無料「ビデオ」サイトは、安全なHTTPSの導入が遅々として進まない。最新版Google Transparency Reportでアクセス数の多い世界中のアダルトサイトを確認したところ、初期設定でHTTPS接続するサイトは、上位11サイトのうちChaturbateとxHamster、そして最近HTTPS化したRedTubeの3つだけだった。

これは危険な状態だ。HTTPSだと、ウェブページのデータが暗号化され、ユーザーの閲覧内容をのぞき見したい第三者の活動を難しくできる。そのため、HTTPSが重要だ。Amazon.com、Google、Facebookのような巨大サイトは、ユーザーを守るセキュリティ層を追加するために、HTTPSを使っている。アクセス中のサイトがHTTPS対応かどうかは、ウェブブラウザーのURLが表示されているアドレスバーを見て、Safariなら南京錠アイコンの有無、Chromeなら「保護された通信」という表示の有無を確認すればよい。

「ログインの必要なサイトは多いが、アダルトサイトは、有料のサイトであっても多くの場合ユーザー名とパスワードを暗号化せず受信している。とりわけ、パスワードはメールやFacebook、その他サイトにも使い回されるので、暗号化しないことがなおさら良くない」(Firefoxセキュリティ・リードのリチャード・バーンズ氏)

ウェブアクセス時の安全性を確保するHTTPSプロトコルには、暗号化のメリットに加え、もう1つ別のメリットがある。HTTPSを有効化する際に電子的な「証明書」の使用が求められるため、アクセスしているウェブページが本物かどうか、つまり他者(通常は悪意のあるハッカー)に改ざんされた偽物でないかどうかを、ウェブブラウザーが検証できるのだ。これに関するハッキングは中間者(MITM:Man-in-the-Middle)攻撃と呼ばれ、中国政府のネット攻撃システム「巨砲(The Great Cannon)」に使われたことで知られる。

HTTPSは基本的に、あるユーザーの閲覧内容について、そのユーザーを調べようとしている連中から見えないよう守ってくれる。さらに、クレジットカード番号やユーザー名など、ウェブサイトで入力する情報も隠してくれる。このHTTPSの機能は、あらゆるウェブサイトが対応すべき優れた予防策だと思える。

この種の安全でないサイトのアクセスは考え直そう

2016年に230億回もアクセスされたPornhubは、HTTPSに対応していなかった(Pornhubは、その後HTTPSに対応し、初期設定でHTTPS接続するようになった)。アダルトビデオを配信しているYouPornとXnxx、アダルト画像とビデオのアップデート先として人気のImagebamとPzy.be、そして、GoogleによるGoogle自体を除いたウェブトラフィック量トップ100サイトに掲載されたサイトのいずれも、HTTPS非対応だった(その後、YouPornとXnxxはHTTPS対応化した)。Porn555のような人気サイトともHTTPSに対応していない。

BeegとXvideosはHTTPS対応だが、初期設定ではHTTPS接続しないので注意しよう。両ドメインについて、何者からか送られてきた安全でないただのHTTPリンクを使うと、保護されていないHTTPS接続でサイトにアクセスしてしまう。「HTTPS Everywhere」というブラウザー拡張機能を使えば、こうしたウェブページにHTTPS接続を強制できる。この拡張機能は、Firefox用、Android版Firefox用、Chrome用、Opera用が無料で提供されている。

HTTPSが広まらない理由

大規模なアダルトサイトがHTTPSに対応しようとすると、コストがかかるし、広告主との通信方法も確認しなければならない。ウェブ分析と広告配信のシステムは、その多くがただのHTTPで情報をやり取りしており、これがHTTPS対応サイトの弱点となっている。つまり、HTTPS化が必要なシステムには、コンテンツを配信するサイトだけでなく、そのサイトとつながっている外部のあらゆるものも含まれるのだ。

毎日2000万人が訪れる無料アダルトサイトRedTubeでマーケティング担当バイスプレジデントを務めるアレックス・テイラー氏は、オンラインコンテンツ配信業者の立場から、「すべての広告主と、広告配信にかかわるすべての広告ネットワークをHTTPS化することが、HTTPS化を阻む最大の課題」とし、HTTPS導入の困難さを説明した。「証明書発行に関するコスト、通信量の増加で発生するコスト、取引している広告業者がすべてHTTPSへ移行可能か確認する作業も、RedTubeをHTTPS対応する際の障害だった」(同氏)

それでもRedTubeはHTTPS化されたのだが、テイラー氏はその理由を「『現実の生活』だろうとオンラインだろうと、セーフセックスを推進したかった」からと述べた。そして、RedTubeの利用者が「100%信頼してアクセスしたうえで、コンテンツを見られる」(同氏)環境を確実に作るためだったそうだ。

HTTP接続のアダルトサイトにアクセスする危険を冒すなら、決して公衆Wi-Fiで通信してはならない

スターバックスやホテル、大学のキャンパス、そのほかの公共施設で提供される共有ネットワークを使っていると、HTTP接続で楽しんでいるアダルトコンテンツの内容はやすやすと他人に知られる。どんなビデオを見ているか覗かれるし、利用しているサイトに送信したユーザー名、パスワード、個人情報、クレジットカード情報など、あらゆるデータが見られてしまう。

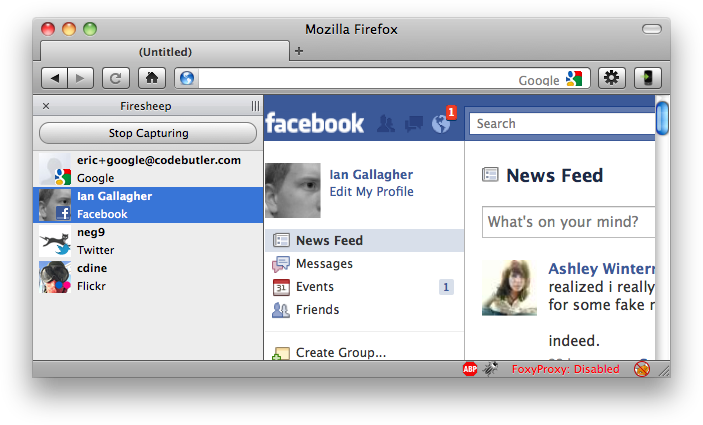

これについて、Firefoxのバーンズ氏は「公衆無線LAN(Wi-Fi)を“盗聴”するのに、高度な技術は大して必要ない」と警告した。「何者かが作ったFirefox用の拡張機能『Firesheep』を使うと、他者のログイン情報を極めて簡単に入手できる」(同氏)

話は変わり、HTTPS対応サイトであっても、「シークレットモード」や「プライベートブラウジング」は思ったほどプライバシーが守られない

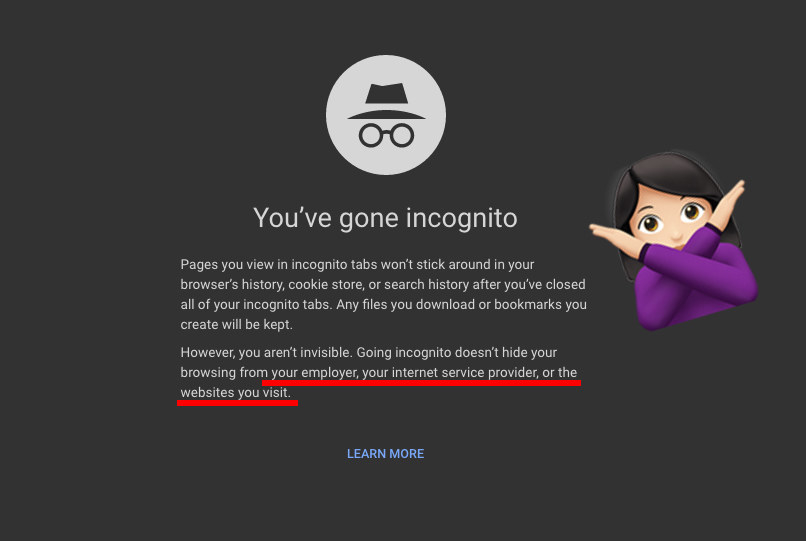

Chromeのシークレットモード(incognitoモード)タブには、次のような警告が表示される。「シークレットモードを使っても、雇用主、インターネットサービスプロバイダ、訪問先のウェブサイトに閲覧内容が知られる可能性はあります」

ChromeのシークレットモードとSafariのプライベートブラウジングは、それぞれ該当するタブに関するアクセス履歴、クッキー書き込み、検索履歴を記録しないものの、ユーザーの行動を追跡できないようにするわけではない。つまり、ウェブブラウザーはユーザーの追跡をやめるが、ユーザーの利用してるドメインは追跡し続ける。例えば、会社で仕事をしていたり、会社のPCを使っていたりすると、そのユーザーの行動は会社のネットワークに記録されている。

シークレットモードだろうとそうでなかろうと、ユーザーのアクセスしたウェブサイトは、インターネットサービスプロバイダ(ISP)もすべて把握できる。政府の組織も、シークレットモードのユーザーを監視できる。民主主義と技術のためのセンター(Center for Democracy and Technology:CDT)という団体でチーフ科学技術者を務めるジョセフ・ロレンツォ・ホール氏は、Chromeのシークレットモードを「最悪な誤った名称」としている。

だから、基本的には職場でアダルトコンテンツを見ては駄目だ。シークレットモードは、救いにならない。

クリックする場所にご用心:特にアダルトサイトで危険なマルバタイジング

マルバタイジングとは、悪質な広告(malicious advertisement)を指すマルバタイズメント(malvertisement)による悪意のある行為。マルバタイズメントには、ユーザーの行動を監視するプログラムであるスパイウェアが含まれていたりする。このような広告をクリックしてしまうと、ユーザーがそのPCやスマートフォン上でした行動は、すべてハッカーへ筒抜けになる。

「アダルト業界には、マルバタイジング関連の問題がつきまとっている。特に、登録済み広告の内容が変更される、という問題がある」(CDTのホール氏)

アダルトサイトの閲覧中に広告がポップアップしたら、次のように対応しよう。(A)表示されている警告文を読み、誤記や急かすような表現(ビックリマーク「!」の多用は優れた判断基準になる)を探して偽物の広告かどうか判断し、(B)広告を安全に閉じる方法を落ち着いて探し、間違った場所をクリックしないよう注意する。広告本体に、偽の「いいえ」「キャンセル」「閉じる」ボタンや赤い「×」ボタンが仕込まれていることもある。

とりわけ巧妙なポップアップの場合は、それを閉じようとするのは諦めて、ウェブブラウザーを完全に閉じ、見ていたページを読み込まないようにしよう。具体的には、以下のように操作する。

・Macの場合:Chromeを使っていて、問題のウィンドウを動かせる状態なら、アドレスバーに「chrome://settings/」と入力し、表示された設定ページで「起動時」の「新しいタブ ページを開く」を選び、「command+option+esc」ショートカットキーを押し、「強制終了」から「Chrome」を選択する。

・Safariの場合:command+option+escを押してSafariを強制終了させ、shiftキーを押したままSafariを再起動することで、再開時に前回の閲覧セッションからウィンドウを引き継がさせない。

・Windowsの場合:タスクバーで問題のポップアップを右クリックし、「ウィンドウを閉じる」をクリックする。

また、マルバタイジングで送り込まれる可能性のあるマルウェアとして、ランサムウェアがある。これは、感染すると破壊的な被害をもたらすのだが、2016年に急増した。ランサムウェアは、感染したデバイス内のデータを人質にとり、身代金を払わなければすべて消去してしまうぞ、と脅迫するプログラムだ。攻撃用のメールに添付して広められることが多く、ポップアップ広告やSNS投稿、メッセージングアプリに記載された攻撃用リンクを介して感染することもある。こうしたランサムウェアは、感染デバイスを使えなくしてしまう「ロッカー」型と、感染デバイス内のデータをすべて暗号化して身代金が支払われるまで読めなくしてしまう「暗号」型の2種類に分かれる。

こんな話は当たり前で、百も承知と思う人もいるだろうが、あえて書く。「PCがウィルスに感染した! こちらをダウンロード」とか「おめでとうございます!!! 当選です!」といったメッセージの書かれたウィンドウは、何があっても、絶対にクリックしてはならない。ところが、クリックしなくても何らかの悪影響を及ぼす悪質な広告も存在する。

身を守るには、広告ブロック用プラグインを入れ、ポップアップを禁止し、FlashとJavaScriptを無効化する

CDTのホール氏は、ウェブページに仕込まれた追跡スクリプトに類するプログラムの除去が目的の、GhosteryやAdblock、Noscriptといったプライバシー保護用の拡張機能をウェブブラウザーのユーザーは例外なく使った方がいい、と主張している。その根拠は、上述したマルウェアにかかわる広告の存在だ。そして、この種の拡張機能は、ページ読み込み時間の短縮と、ウェブページのシンプル化というメリットももたらす。

「Ghosteryを使うと広告を読み込まなくなったり、広告の画像だけ読み込むようになったりする。これら拡張機能のどれかをウェブブラウザーにインストールすれば、自衛力がその場で飛躍的に高まる」(ホール氏)

初期状態でポップアップを禁止する設定も、攻撃のリスク軽減に役立つ可能性がある。Chromeなら、アドレスバーに「chrome://settings/」と入れて表示された設定ページの「詳細設定」を開き、「コンテンツの設定」内にある「ポップアップ」で「ブロック(推奨)」を選ぶ。特定のサイトでポップアップを禁止することも可能だ。この設定は、アドレスバー上でURLの左に現れる、HTTPSサイトを意味する「保護された通信」かHTTPサイトを意味する「i」ボタンをクリックし、表示されたウィンドウの「サイトの設定」をクリックして、「ポップアップ」の右にあるドロップダウンメニューで「ブロック」を選べばよい。

ウェブブラウザーでは、JavaScriptも無効化できる。

・Chromeの場合:「chrome://settings/」と入れて設定ページを出し、「詳細設定」を開いて「コンテンツの設定」内にある「Javascript」で「ブロック」を選ぶ。

・Safariの場合:「環境設定」を開き、「セキュリティ」を選び、「JavaScriptを有効にする」のチェックを外す。さらに、「プラグインを許可」の「Webサイト設定を管理」から「Adobe Flash Player」の設定を変更できる。

安全に楽しもう!

照れては駄目だ。ネット初心者にアダルトサイトのセキュリティリスクについてきちんと話すか、技術音痴の友達に情報を教えてあげよう。

この記事は英語から翻訳されました。翻訳:佐藤信彦 / 編集:BuzzFeed Japan